Monitora i dispositivi, rileva le minacce, evita le criticità

IT Security è un sistema avanzato di analisi delle anomalie basato sull’intelligenza artificiale, che integra l’antivirus con funzioni di rilevamento comportamentale e monitoraggio della rete, senza la necessità di un SOC.

A differenza dei modelli di AI tradizionali, utilizza una rete neurale ad apprendimento continuo, che si adatta dinamicamente all’ambiente aziendale per migliorare costantemente il rilevamento delle minacce e delle anomalie.

I principali punti di forza sono:

- Rilevamento avanzato delle anomalie: identifica le minacce che sfuggono alle soluzioni antivirus e XDR tradizionali.

- Apprendimento continuo: si adatta all’evoluzione del comportamento dell’utente e del sistema.

- Accessibilità: rappresenta una tecnologia di sicurezza avanzata a un prezzo accessibile.

- Integrazione RMM e controllo remoto: semplifica il lavoro di MSP e MSSP.

- Facile da attivare, senza configurazioni complesse.

Offre una protezione olistica con l’analisi di più fonti:

-

Monitoraggio del comportamento di utenti e macchine: rileva accessi anomali, errori e modifiche sospette.

- Rileva i comportamenti sospetti di utenti e dispositivi

- Analizza i login, gli errori degli utenti e le modifiche ai permessi.

- Identifica le attività post-exploit e i tentativi di accesso anomali.

-

Monitoraggio della rete:

- Analizza il traffico di rete per identificare scansioni sospette.

- Monitora le cartelle condivise e le connessioni TCP/UDP

- Rileva le attività di scansione della rete e le intrusioni.

-

Cyber Intelligence:

- Identifica gli indirizzi DNS e IP dannosi

- Fornisce indicatori di compromissione basati sull’intelligence delle minacce internazionali.

- Classifica i siti dannosi in base alla privacy, all’ingegneria sociale e al phishing.

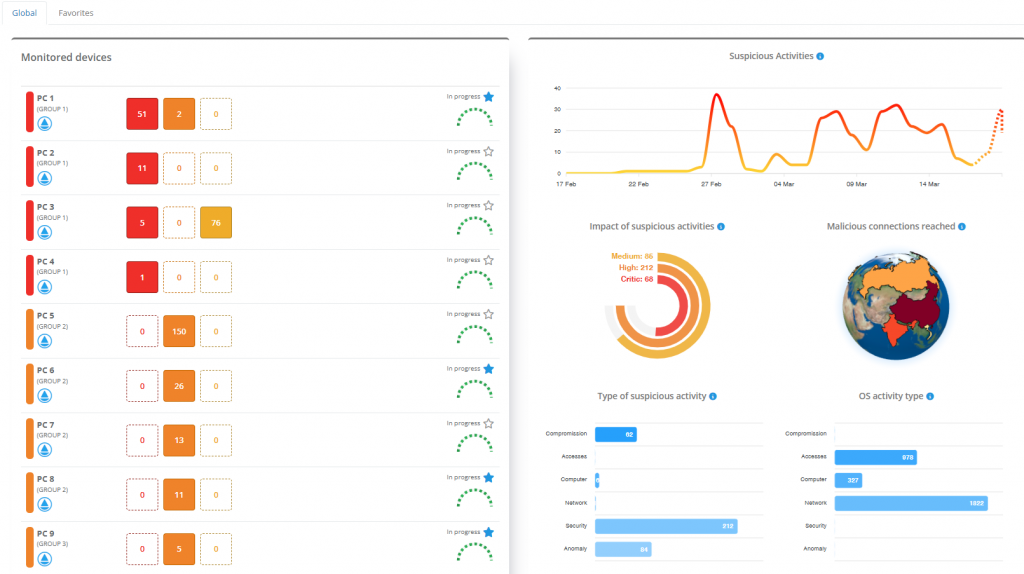

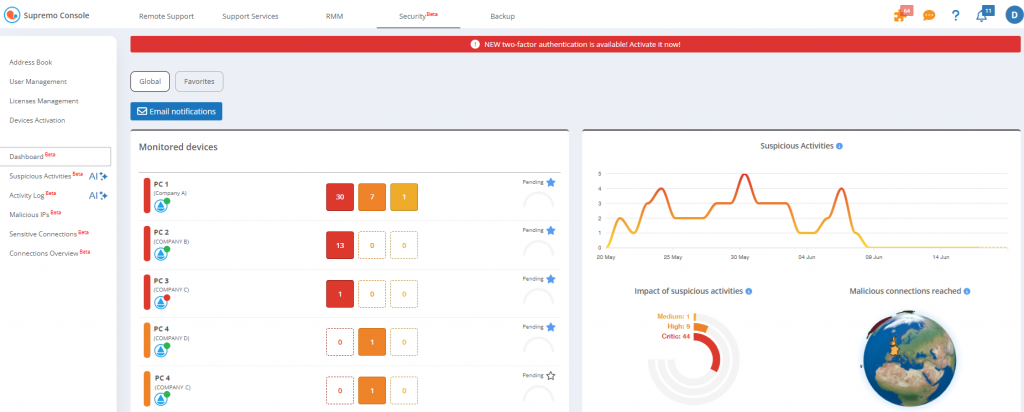

IT Security dispone di una Dashboard intuitiva e pratica, essenziale per il monitoraggio in tempo reale dell’infrastruttura IT della tua azienda.

La Dashboard ti permette di rilevare i comportamenti sospetti, identificare le minacce e intervenire tempestivamente per prevenire le criticità.

Nella sezione Dispositivi monitorati, puoi:

- Visualizzare i dispositivi con funzioni di sicurezza attive.

- Identificare le attività classificate per livello di impatto: alto, critico o medio.

- Controllare lo stato di connessione degli endpoint alla Management Console.

Per una gestione efficiente, puoi:

- Avviare le connessioni remote tramite Supremo cliccando sull’icona dedicata.

- Impostare fino a 10 endpoint come preferiti per un accesso rapido e prioritario a tutte le informazioni dettagliate.

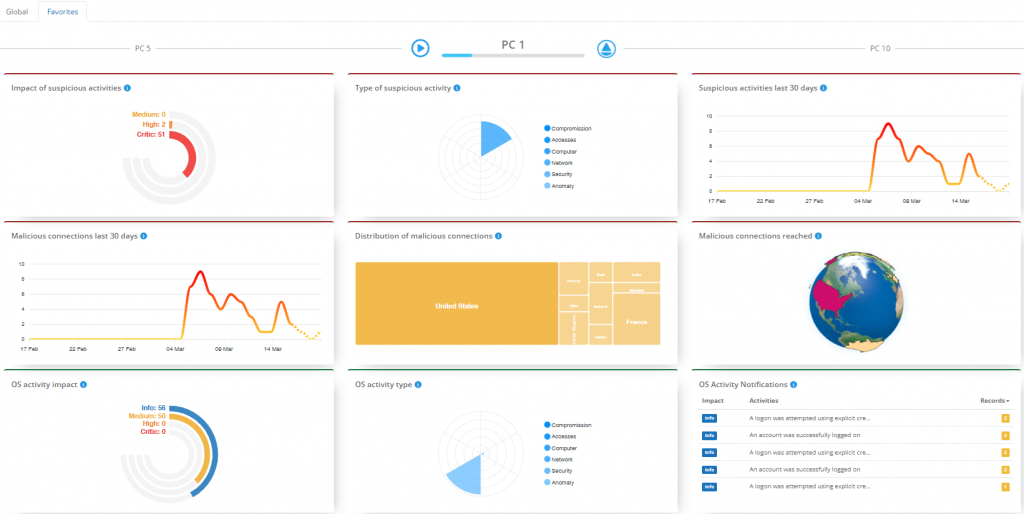

Per i dispositivi contrassegnati come Preferiti, puoi accedere ai dettagli di tutte le attività che si sono verificate e alle notifiche relative al singolo apparecchio.

È disponibile anche una visualizzazione a scorrimento dei tuoi endpoint preferiti, ideale per il monitoraggio su schermi dedicati in ambienti operativi.

Puoi interrompere lo scorrimento per bloccare un computer specifico sullo schermo o avviare una connessione remota con Supremo se devi intervenire sul computer.

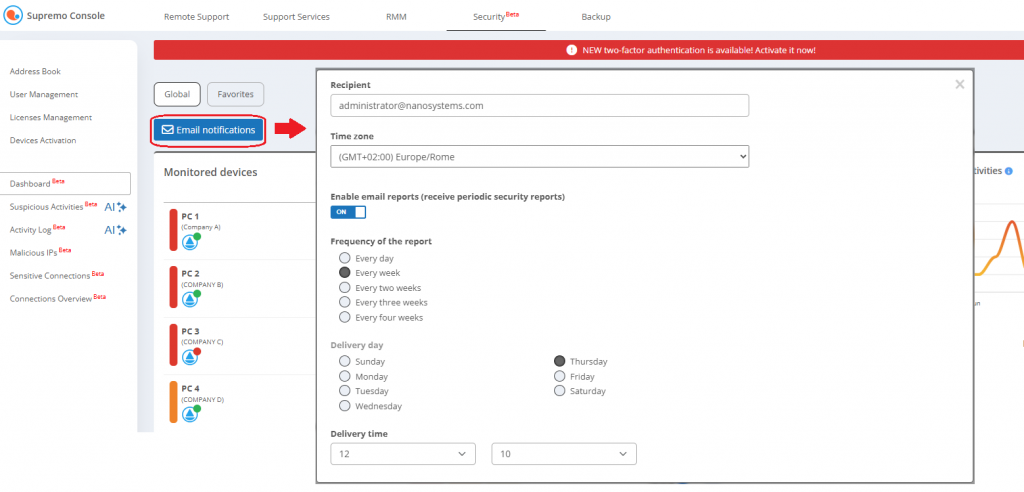

Dalla Dashboard, puoi attivare l’invio periodico via e-mail di un utile report riassuntivo di tutti i PC monitorati, personalizzando il destinatario e la frequenza di invio.

Le funzionalità di IT Security sono disponibili su sistemi Windows a partire da Windows 8.1 (Windows Server 2012 R2).

English

English

Français

Français

Deutsch

Deutsch

Português

Português

Español

Español