Entdecken Sie das add-on IT Security

Ihr virtueller SOC-Analyst für die KI-gestützte Erkennung verhaltensbedingter Bedrohungen

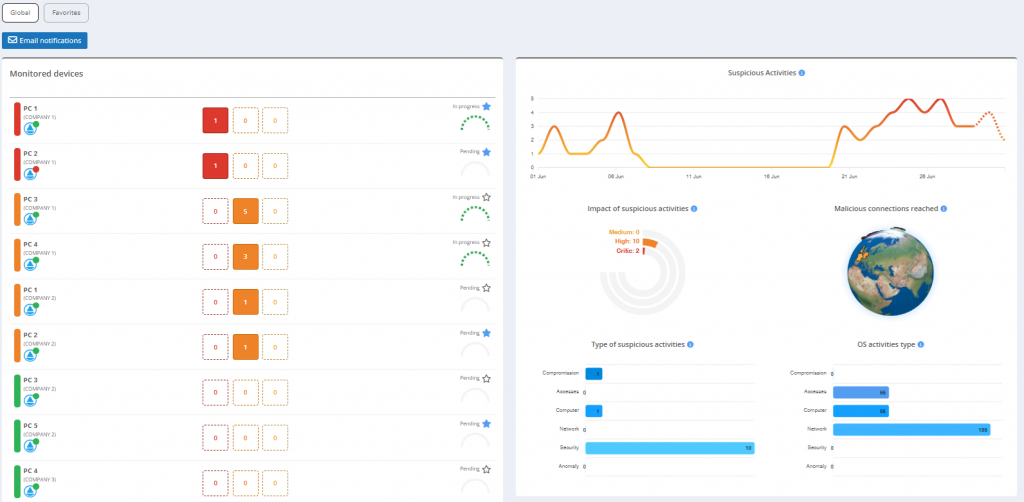

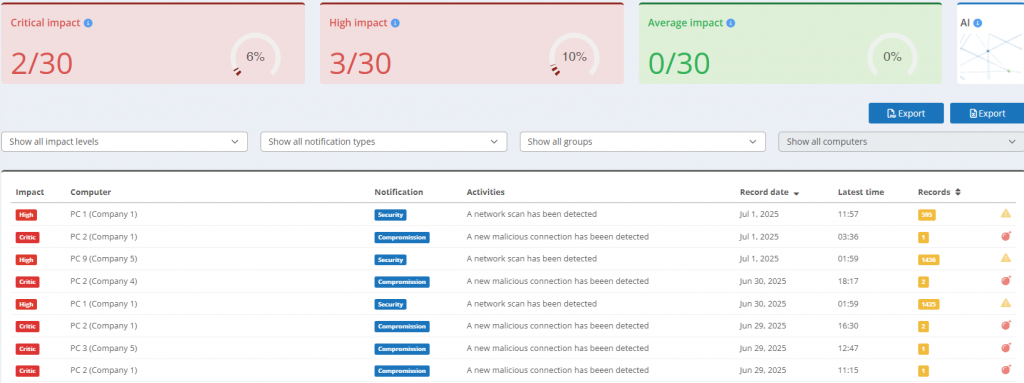

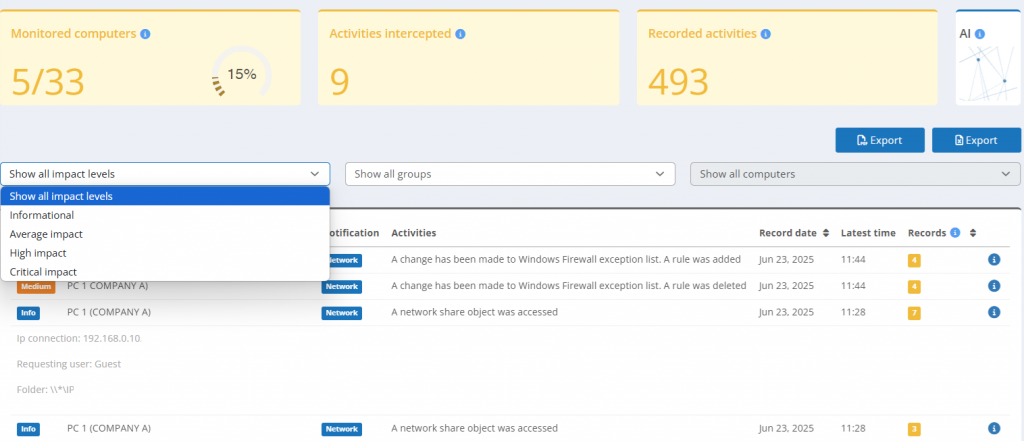

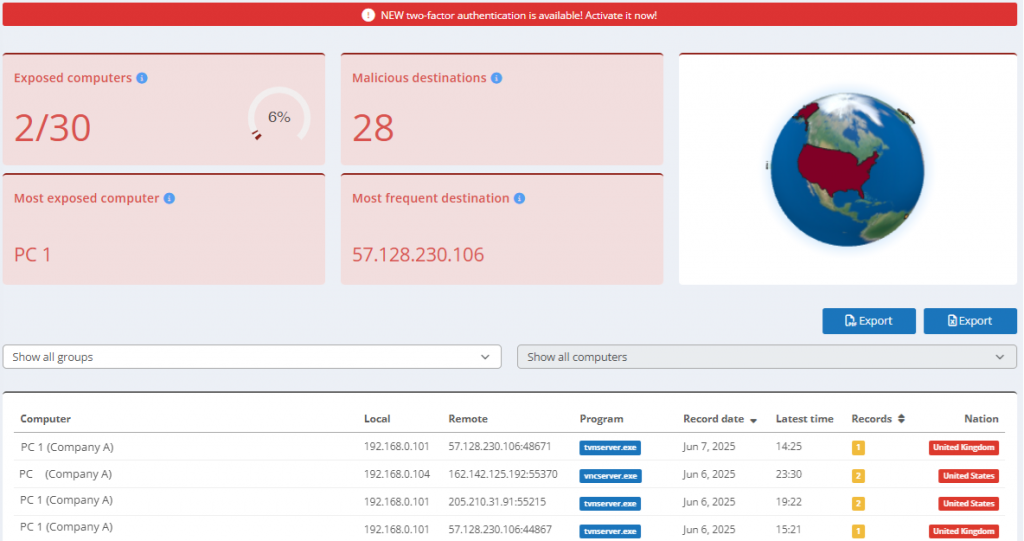

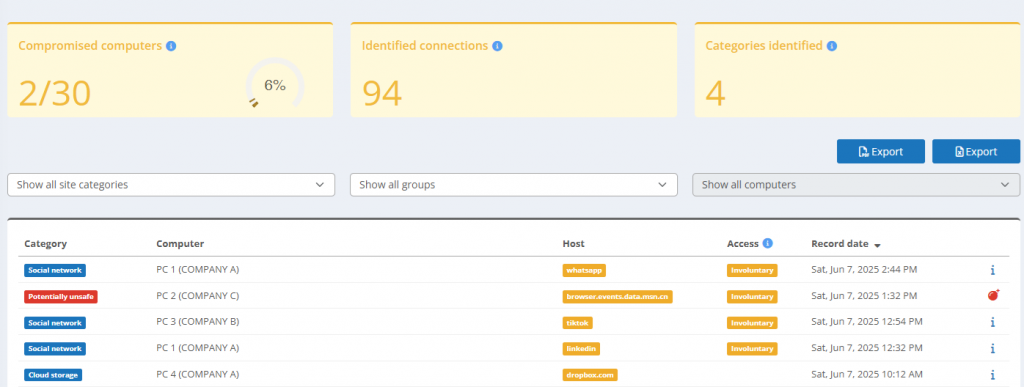

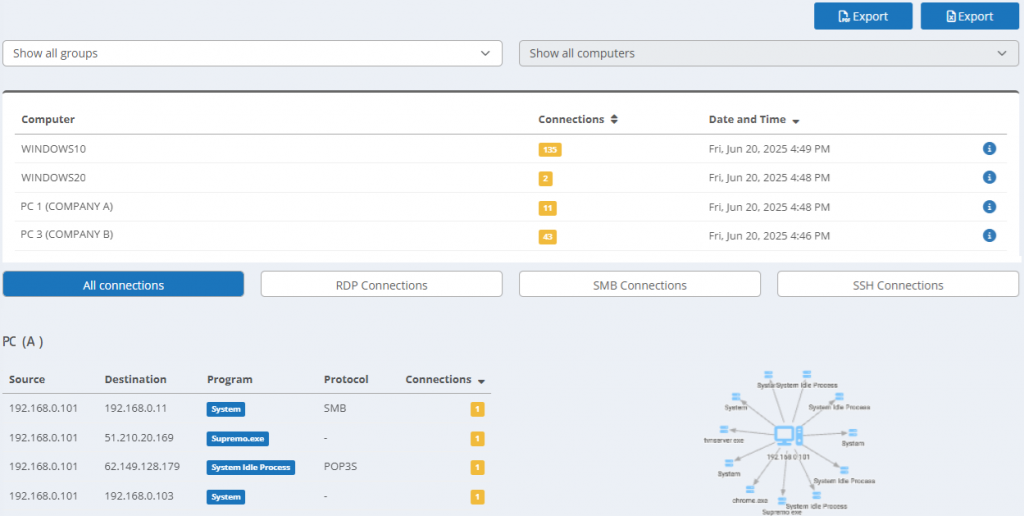

Das IT Security add-on ist ein Endpunktschutz-add-on für die Supremo Console, das Bedrohungen erkennt, die herkömmliche Antivirenprogramme übersehen können. Durch den Einsatz von selbstlernender KI identifiziert es verdächtige Verhaltensweisen von Nutzern, Geräten und Netzwerken und ermöglicht so eine präzise Erkennung von Bedrohungen.

Hauptmerkmale

Diese KI-gestützte Cybersicherheitslösung wurde speziell für IT-Teams, MSPs und KMUs entwickelt und kombiniert Echtzeitüberwachung, Anomalieanalyse und schnelle Reaktion auf Vorfälle in einem einzigen integrierten Dashboard.

Vereinfache die Erkennung von Bedrohungen und verbessere die Überwachungsfunktionen mit KI-gestützter Intelligenz

Warum das add-on IT Security wählen?

Als virtuelles SOC passt sich dieses add-on kontinuierlich an die IT-Umgebung an. Es ermoglicht Ihnen die sicherung von endpunkten ohne komplexe Einrichtung oder prohibitive Kosten.

Testen Sie Supremo IT Security

Schützen Sie Ihr Unternehmen mit intelligenter und skalierbarer Cybersicherheit, die für die Herausforderungen der realen Welt entwickelt wurde.

English

English

Français

Français

Italiano

Italiano

Português

Português

Español

Español