Monitore dispositivos, detecte ameaças, evite problemas críticos

O IT Security é um sistema avançado de análise de anomalias baseado em inteligência artificial, que integra antivírus com detecção comportamental e funções de monitoramento de rede, sem a necessidade de um SOC.

Diferentemente dos modelos tradicionais de IA, ele usa uma rede neural de aprendizado contínuo, adaptando-se dinamicamente ao ambiente de negócios para melhorar constantemente a detecção de ameaças e anomalias.

Os principais pontos fortes são:

- Detecção avançada de anomalias: identifica ameaças que escapam às soluções tradicionais de antivírus e XDR.

- Aprendizagem contínua: adapta-se à evolução do comportamento do usuário e do sistema.

- Acessibilidade: representa uma tecnologia de segurança avançada a um preço acessível.

- Integração de RMM e controle remoto: simplifica o trabalho dos MSPs e MSSPs.

- Fácil de ativar, sem configurações complexas.

Oferece proteção holística com análise de várias fontes:

-

Monitoramento do comportamento do usuário e da máquina: detecta acesso anormal, erros e alterações suspeitas.

- Detecta comportamentos suspeitos de usuários e dispositivos

- Analisa logins, erros de usuário e alterações de permissão

- Identifica atividades pós-exploração e tentativas anormais de acesso

-

Monitoramento de rede:

- Analisa o tráfego de rede para identificar varreduras suspeitas

- Monitora pastas compartilhadas e conexões TCP/UDP

- Detecta atividades de varredura e intrusão na rede

-

Inteligência cibernética:

- Identifica endereços IP e DNS maliciosos

- Fornece indicadores de comprometimento com base na inteligência de ameaças internacionais

- Classifica sites maliciosos por privacidade, engenharia social e phishing.

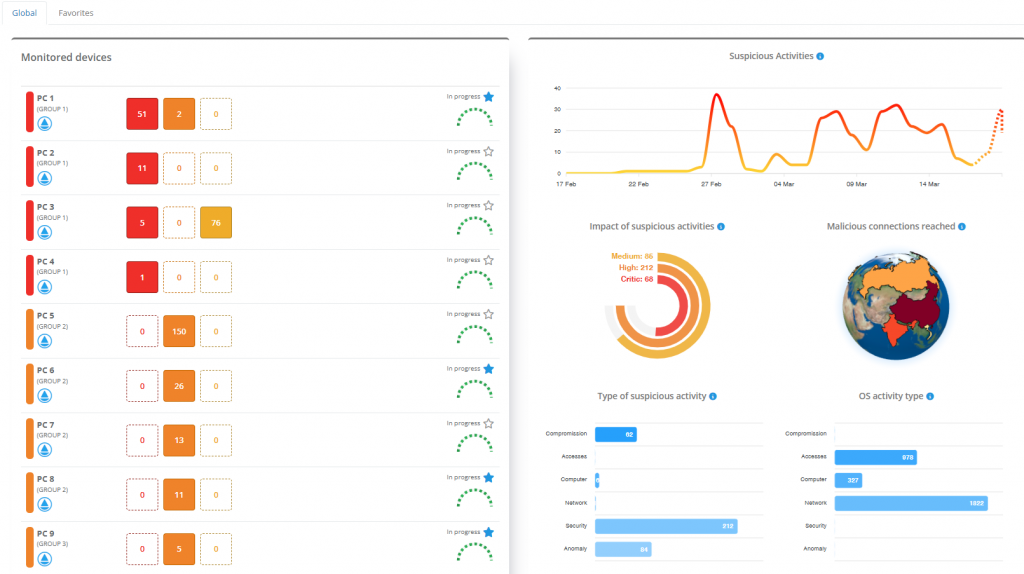

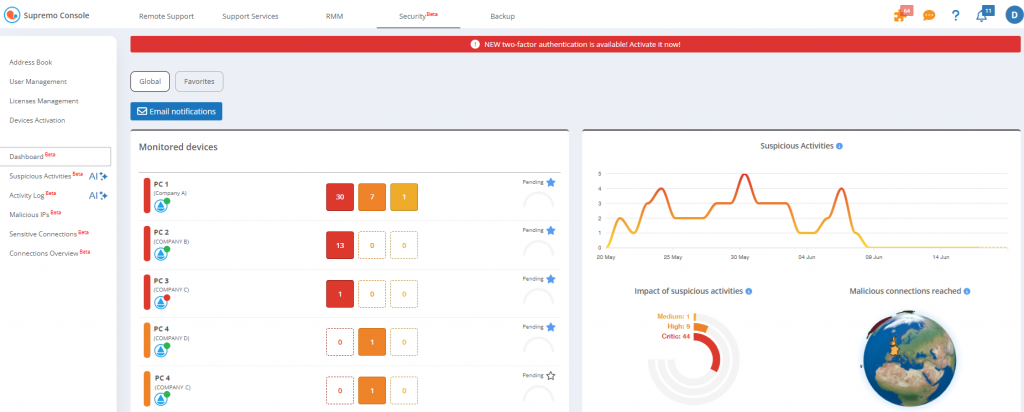

O IT Security apresenta um Dashboard intuitivo e prático, essencial para o monitoramento em tempo real da infraestrutura de TI da sua empresa.

O Dashboard permite que você detecte comportamentos suspeitos, identifique ameaças e tome medidas imediatas para evitar problemas críticos.

Na seção Dispositivos monitorizados, você pode:

- Visualizar dispositivos com recursos de segurança ativos.

- Identificar as atividades classificadas por nível de impacto: alto, crítico ou médio.

- Verificar o status da conexão dos pontos de extremidade com o Management Console.

Para um gerenciamento eficiente, você pode:

- Iniciar conexões remotas via Supremo clicando no ícone dedicado.

- Definir até 10 endpoints como favoritos para que você tenha acesso rápido e prioritário a todas as informações detalhadas.

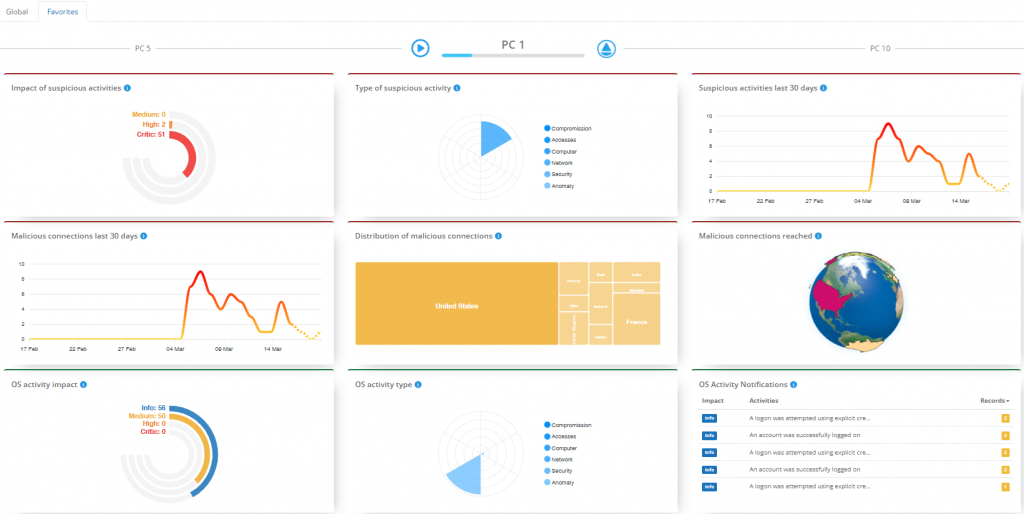

Para dispositivos marcados como Favoritos, você pode acessar detalhes de todas as atividades que ocorreram e notificações relacionadas à máquina individual.

Uma visualização de rolagem dos seus endpoints favoritos também está disponível, o que é ideal para o monitoramento em telas dedicadas em ambientes operacionais.

Você pode interromper a rolagem para congelar um computador específico na tela ou iniciar uma conexão remota com o Supremo se precisar intervir na máquina.

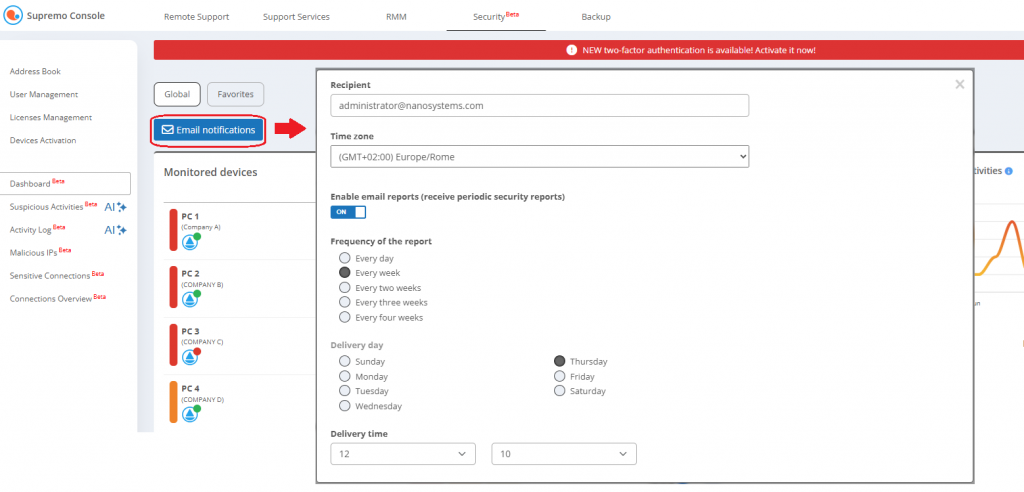

No Dashboard, você pode ativar o envio periódico por e-mail de um relatório resumido útil de todos os PCs monitorados, personalizando o destinatário e a frequência de envio.

As funcionalidades de IT Security estão disponíveis em sistemas Windows a partir do Windows 8.1 (Windows Server 2012 R2).

English

English

Français

Français

Deutsch

Deutsch

Italiano

Italiano

Español

Español