Surveillez les appareils, détectez les menaces, évitez les problèmes critiques

IT Security est un système avancé d’analyse des anomalies basé sur l’intelligence artificielle, qui intègre un antivirus avec des fonctions de détection comportementale et de surveillance du réseau, sans avoir besoin d’un SOC.

Contrairement aux modèles d’IA traditionnels, il utilise un réseau neuronal à apprentissage continu, qui s’adapte dynamiquement à l’environnement de l’entreprise pour améliorer constamment la détection des menaces et des anomalies.

Les principaux points forts sont :

- Détection avancée des anomalies : identifie les menaces qui échappent aux solutions antivirus et XDR traditionnelles.

- Apprentissage continu : s’adapte à l’évolution du comportement de l’utilisateur et du système.

- Accessibilité : représente une technologie de sécurité avancée à un prix abordable.

- Intégration RMM et contrôle à distance : simplifie le travail des MSP et des MSSP.

- Facile à activer, pas de configurations complexes.

Offre une protection holistique grâce à une analyse multi-sources :

-

Surveillance du comportement des utilisateurs et des machines : détecte les accès anormaux, les erreurs et les changements suspects.

- Détecte les comportements suspects des utilisateurs et des appareils.

- Analyse les connexions, les erreurs des utilisateurs et les changements de permission.

- Identifie les activités de post-exploitation et les tentatives d’accès anormales.

-

Surveillance du réseau :

- Analyse le trafic réseau pour identifier les scans suspects.

- Surveille les dossiers partagés et les connexions TCP/UDP

- Détecte les activités de balayage et d’intrusion dans le réseau

-

Cyber-renseignement :

- Identifie les adresses DNS et IP malveillantes

- Fournit des indicateurs de compromission basés sur des renseignements sur les menaces internationales.

- Classe les sites malveillants en fonction de la confidentialité, de l’ingénierie sociale et de l’hameçonnage.

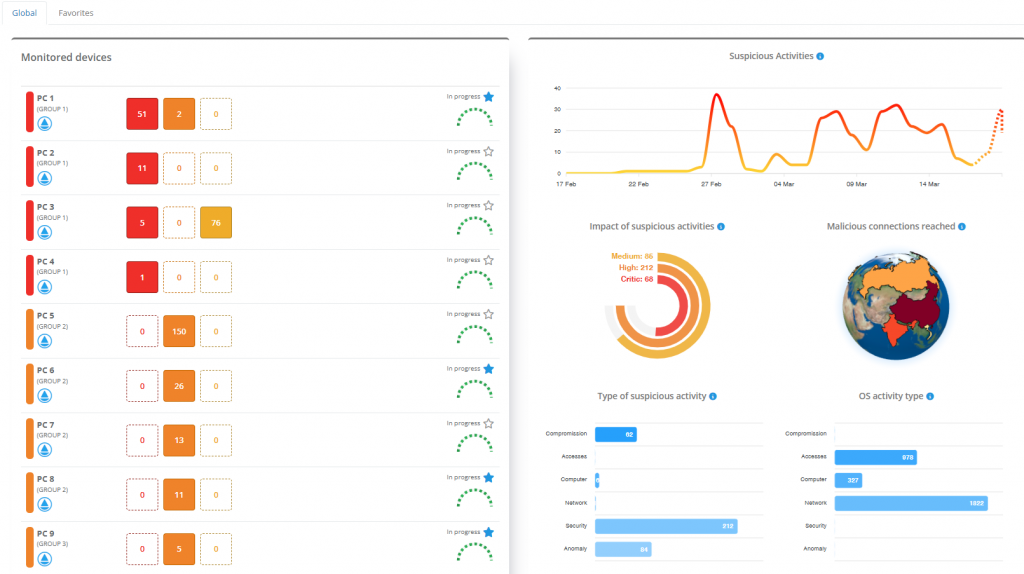

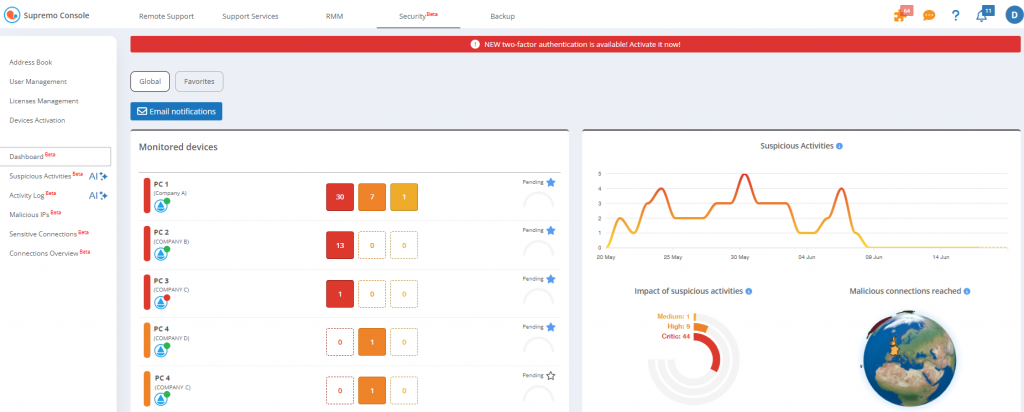

IT Security a un Tableau De Bord intuitif et pratique, essentiel pour surveiller en temps réel l’infrastructure informatique de votre entreprise.

Le Tableau De Bord vous permet de détecter les comportements suspects, d’identifier les menaces et de prendre rapidement des mesures pour prévenir les problèmes critiques.

Dans la section Appareils surveillés, vous pouvez :

- Afficher les appareils dont les fonctions de sécurité sont actives.

- Identifier les activités classées par niveau d’impact : élevé, critique ou moyen.

- Vérifier l’état de la connexion des points de terminaison à la console de gestion.

Pour une gestion efficace, vous pouvez :

- Lancer les connexions à distance via Supremo en cliquant sur l’icône dédiée.

- Définir jusqu’à 10 points d’extrémité comme favoris pour un accès rapide et prioritaire à toutes les informations détaillées.

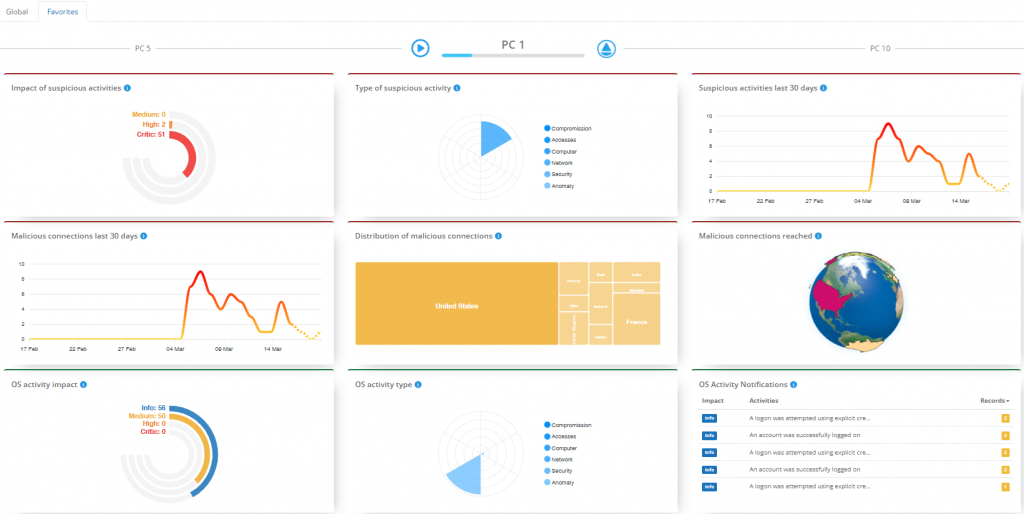

Pour les appareils marqués comme « Préférés », vous pouvez accéder aux détails de toutes les activités qui se sont produites et aux notifications relatives à la machine individuelle.

Une vue défilante de vos points d’extrémité préférés est également disponible, ce qui est idéal pour la surveillance sur des écrans dédiés dans les environnements d’exploitation.

Vous pouvez arrêter le défilement pour figer un ordinateur précis sur l’écran ou lancer une connexion à distance avec Supremo si vous devez intervenir sur la machine.

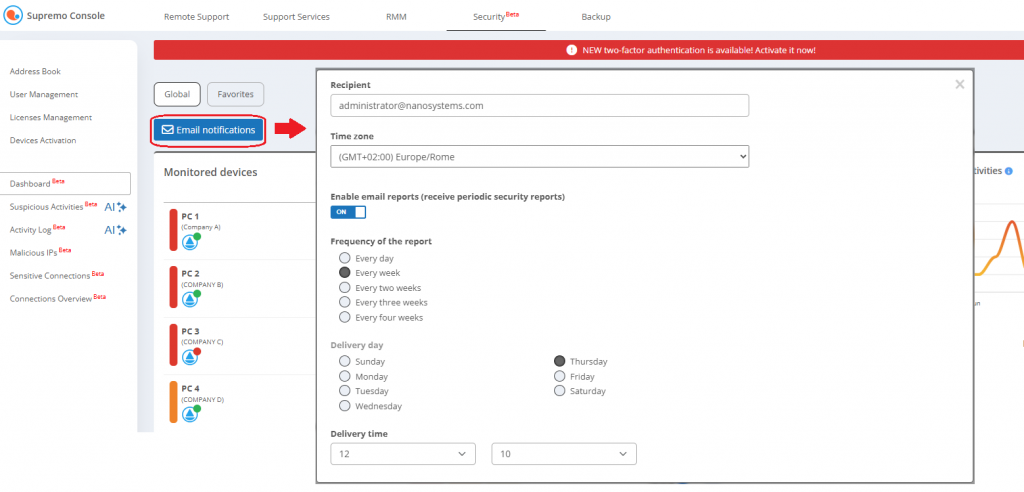

Depuis le Tableau De Bord, vous pouvez activer l’envoi périodique par email d’un rapport récapitulatif utile de tous les PC surveillés, en personnalisant le destinataire et la fréquence d’envoi.

Les fonctionnalités de IT Security sont disponibles sur les systèmes Windows à partir de Windows 8.1 (Windows Server 2012 R2).

English

English

Deutsch

Deutsch

Italiano

Italiano

Português

Português

Español

Español